Smart Home – aber sicher

Wie sich Vermieter und Bewohner vor Cyberangriffen schützen

Cyberkriminalität ist eine Gefahr – nicht nur für Industrieunternehmen, sondern auch für die Wohnungswirtschaft. Mit der zunehmenden Verbreitung von Smart Homes nutzen Cyberkriminelle IoT-Geräte und -Anwendungen in Gebäuden aus, um erheblichen Schaden anzurichten. Wir zeigen auf, wie Vermieter und Bewohner sich vor Cyberangriffen schützen.

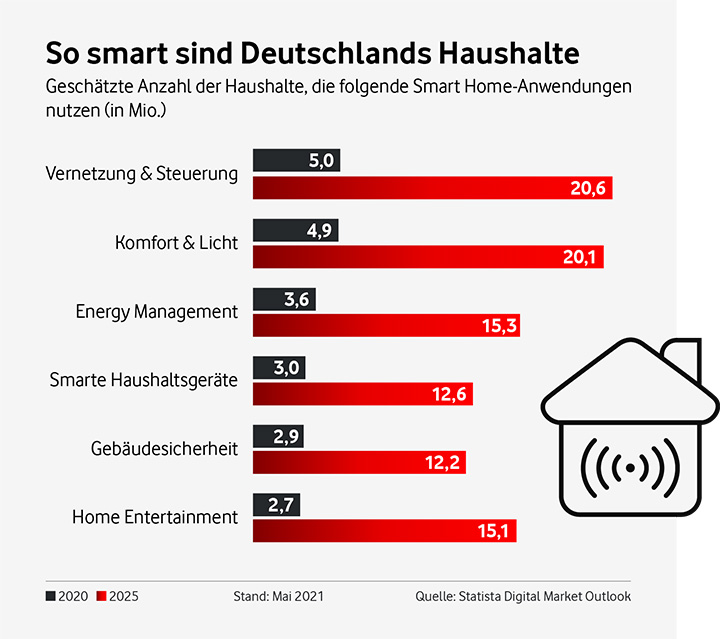

Ob der Aufzug im Mehrfamilienhaus oder der Saugroboter in der Wohnung – Gebäude werden immer smarter und das Zuhause immer vernetzter. Die intelligente Steuerung über das Internet bietet Vermietern und Bewohnern Effizienz, Komfort und Sicherheit. Doch die IoT-Geräte und ‑Anwendungen müssen auch richtig genutzt und regelmäßig aktualisiert werden. Sonst verschaffen sie Cyberkriminellen einen leichten Zugriff auf wichtige Daten und Systeme. Vermieter und Bewohner sollten daher ihr Gefahrenbewusstsein schärfen und entsprechende Schutzmaßnahmen ergreifen.

Cybersicherheit: Bewusstsein für Cyberkriminalität vorhanden

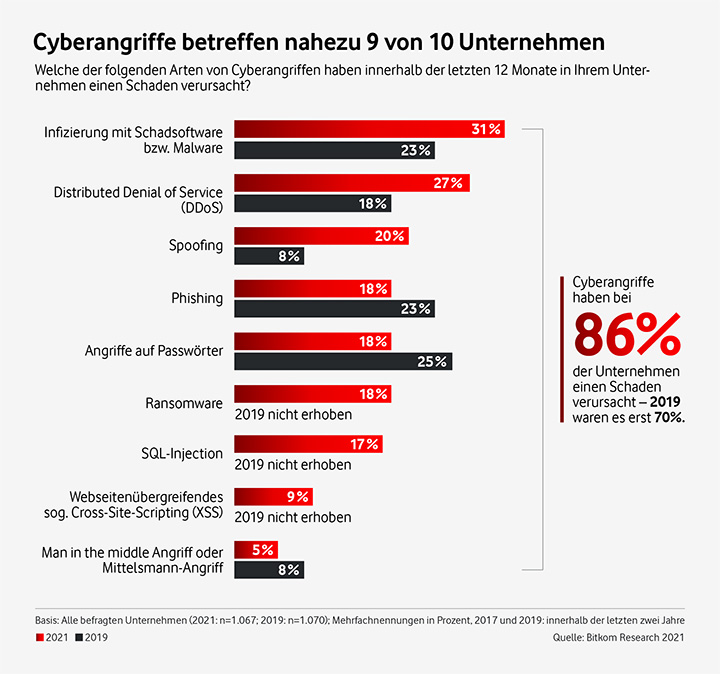

Laut einer Studie von NordVPN haben die Deutschen beim Internationalen Datenschutztest die größte Internet-Kompetenz gezeigt. Bei den Grundlagen des Online-Datenschutzwissens erzielten die Deutschen 78,0 von 100 Punkten und liegen damit ganze 5,8 Punkte über dem weltweiten Durchschnitt.1 Die Menschen in Deutschland werden zwar immer sensibler für das Thema Cybersicherheit. Schon mehr als die Hälfte der Deutschen nutzt einfache Schutzmaßnahmen wie sichere Passwörter, so das Ergebnis einer Forsa-Umfrage im Auftrag des TÜV-Verbands.2 Doch Angriffe auf Passwörter sind nicht das größte Problem für Unternehmen. Davor rangieren noch andere digitale Angriffe, die Immobilienverwalter und Bewohner eines smarten Gebäudes unbedingt kennen sollten.

Cyberkriminalität: Es kann jeden treffen

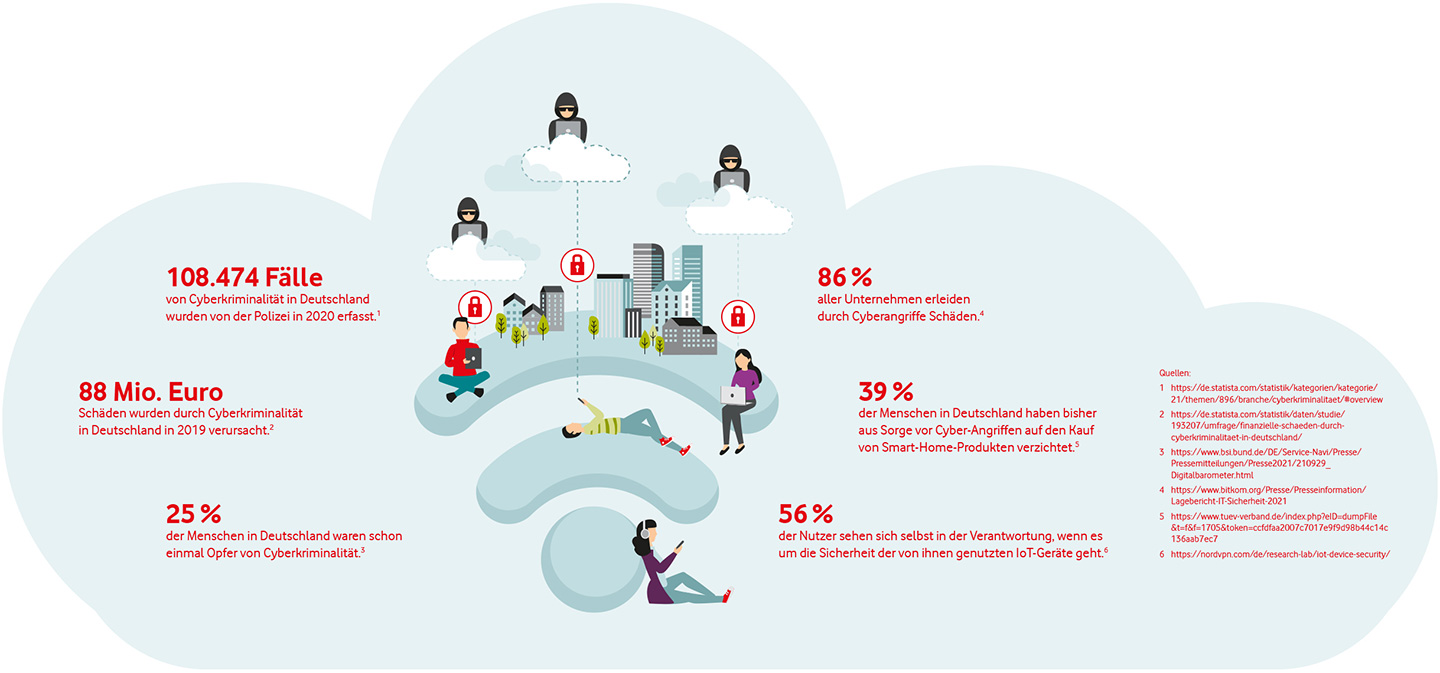

Unter Cyberkriminalität versteht man Straftaten, bei denen die Täter moderne Informationstechnik nutzen. Das umfasst auch Straftaten, die auf Computersysteme und Netzwerke selbst zielen. Jede Person und jedes Unternehmen kann Opfer von Cyberangriffen werden – solange sie Computer, Smartphones und andere IT-Geräte benutzen. Die Täter können – Internet sei Dank – nahezu von jedem Ort der Welt aus agieren und ihre Spuren relativ gut verwischen.

Die drei häufigsten Methoden, die derzeit in der organisierten Internetkriminalität zum Einsatz kommen: Ransomware und zunehmend auch Ransomware-as-a-Service (RaaS), Phishing sowie dramatisch ansteigend APT(Advanced Persistent Thread)- und Zero-Day-Angriffe. Die häufigsten Motive bzw. Ziele von Cyberangriffen: Datendiebstahl, Datenmissbrauch, Datenmanipulation, Kontrollübernahme und Systemausfälle. Allein 2019 resultierte daraus ein Schaden von 88 Millionen Euro in Deutschland.3 Tendenz leider immer noch steigend.

Cyberkriminelle kombinieren oft mehrere Methoden bei einem einzigen Angriff. Zum Beispiel:

- Phishing: Betrüger senden eine gefälschte E-Mail oder geben sich bei Anrufen als jemand anderes aus, um Sie dazu zu verleiten, Ihre Daten preiszugeben.

- Business Email Compromise (BEC): Sie erhalten eine Phishing-E-Mail, die so aussieht, als käme sie von Ihrem Unternehmen oder CEO selbst.

- Smishing: Bei dieser Phishing-Variante senden Betrüger Textnachrichten (SMS) mit Links, die auf gefälschte Websites führen.

- Vishing: Bei der Kombination aus „Voice“ (Anruf) und „Phishing“ kommt ein Internet-Telefondienst (VoIP) zum Einsatz, um an Daten zu kommen.

- Advanced Persistent Threat (APT): Betrüger verstecken sich, schweigen und spionieren viele Monate lang kritische IT-Infrastrukturen und vertrauliche Daten aus.

- Installation von Ransomware: Betrüger sperren Ihre Dateien und erpressen von Ihnen Geld, um sie wieder freizugeben.

- Zero-Day-Exploits: Cyberangriffe, bevor der Technologielieferant einen Fix (Patch) für eine Sicherheitslücke oder „Schwachstelle“ veröffentlicht hat.

- Verkauf oder Kauf von Malware: Dabei erwerben Betrüger Ransomware von oder bei einer anderen Bande, bekannt als Ransomware-as-a-Service (RaaS).

- Distributed Denial of Service (DDoS, engl. für „Verteilte Verweigerung des Dienstes“): Betrüger wollen Lösegeld erpressen und nutzen DDoS als Druckmittel, das digitale Dienste des Unternehmens überlastet, wodurch diese für andere nicht mehr verfügbar sind.

Smart Home und Smart Building: Das größte Risiko ist der Mensch

Die Menschen tun zu wenig, um die IT-Sicherheit ihrer Geräte zu gewährleisten. Die bereits zitierte TÜV-Umfrage zeigt es: 43 Prozent machen keine regelmäßigen Sicherheitsupdates. Und 17 Prozent tun einfach nichts, um die IT-Sicherheit ihrer Smart-Home-Geräte zu gewährleisten.4 Durch falsche Einstellungen oder unachtsamen Gebrauch können sich Cyberkriminelle schnell und unbemerkt Zugriff etwa auf den Fernseher, die Beleuchtung oder die Heizungsanlage verschaffen. Im besten Fall wird nur der Fernseher eingeschaltet, das Licht gedimmt oder die Raumtemperatur erhöht. Im schlimmsten Fall haben sie Zugang zu anderen Systemen und sensiblen Daten. Dadurch entstehen erhebliche finanzielle Schäden – nicht nur für das Wohnungsunternehmen oder seine Bewohner, sondern auch für Dritte.

Dann werden die eigenen IoT-Geräte in ein Bot-Netz eingebunden und für eine DDoS-Attacke auf IT-Strukturen eines anderen Unternehmens missbraucht, persönliche Daten wie Geburtsdatum oder Kreditkarteninformationen für Bestellungen, Geldüberweisungen oder Reisebuchungen im Internet genutzt oder kompromittierende Daten und Informationen vom PC zuhause für Erpressungsversuche eingesetzt. Außerdem können durch eine Cyberattacke auch Gebäude- und Vermögensschäden entstehen, wenn Sprinkleranlagen ausgelöst, die Heizungsanlage überhitzt oder Smart Meter manipuliert werden.

Schutzmaßnahmen: Smart Home und Smart Building vor Cyberangriffe schützen

So erhöhen Immobilienverwalter und Bewohner die IT-Sicherheit von IoT-Geräten und ‑Anwendungen:

- Richtige IoT-Geräte auswählen

Der Gerätehersteller sollte ein datenschutzfreundliches System sowie entsprechende Voreinstellungen verwenden. Das ist meist bei bekannten, renommierten Herstellern der Fall. Auch ein TÜV-Prüfzeichen CyberSecurity Certified (CSC) gibt Auskunft über die IT-Sicherheit eines Geräts. - Sich mit den Geräten vertraut machen

Bevor IoT-Geräte zum Netzwerk hinzugefügt werden, sollten Anwender die Gerätefunktionen sowie die Art und Weise der Datenerfassung genau studieren. So wissen Nutzer genau, welche Funktionen für zusätzliche Sicherheit aktiviert oder deaktiviert werden sollten. Nur die nötigen Rechte freigeben, die für die Funktionalität eines Geräts tatsächlich notwendig sind. Nicht genutzte vernetzte Funktionen am besten immer ausschalten. - Sicherheitsupdates durchführen und Firewalls nutzen

Veraltete Firmware von IoT-Geräten stellt ein hohes Sicherheitsrisiko dar. Durch regelmäßige Software- und Sicherheitsupdates von Smart-Home-Geräten und Routern werden nicht nur Sicherheitslücken geschlossen, sondern meist auch erweiterte Funktionen oder eine bessere Kompatibilität mit verschiedenen Geräten ermöglicht. Und die meisten Router und Geräte haben eine vorinstallierte Firewall, die aber erst vom Nutzer aktiviert werden muss. - Richtige Verschlüsselung und sichere Passwörter wählen

Bei WLAN-Routern den aktuellsten Verschlüsselungsstandard für WLAN, WPA3, verwenden. Und alle Geräte sollten sichere Passwörter haben. Idealerweise bestehen die aus mindestens zehn Zeichen sowie einer Kombination von Groß- und Kleinbuchstaben, Zahlen sowie Sonderzeichen. Eine Multi-Faktor-Authentifizierung bietet zusätzliche Sicherheit, selbst wenn Hacker an ein Passwort kommen sollten. - Heimnetzwerk aufteilen oder einen VPN-Dienst nutzen

Werden Laptops oder Smartphones in einem anderen WLAN-Netzwerk betrieben als Smart-Home-Geräte, können Hacker bei einem Cyberangriff nicht auf sensible persönliche Daten zugreifen. Das kann einfach durch Einrichten eines Gastnetzwerks auf dem Router passieren. Beim virtuellen privaten Netzwerk (VPN) schützt eine moderne Verschlüsselungstechnik die digitale Privatsphäre und die Smart-Home-Geräte. - Physischen Zugriff auf Geräte verhindern

Schnittstellen zum Netzwerk, insbesondere im Außenbereich (z.B. LAN-Verkabelung an IP-Kamera), aber auch für das Smartphone zur Steuerung der Smart-Home-Produkte, sollten nicht leicht zugänglich sein. Bevor ein Gerät entsorgt, weiterverkauft oder woanders repariert wird, sollten alle Daten und persönlichen Informationen gelöscht und das Gerät auf die Werkseinstellungen zurückgesetzt werden. Auch aus allen Online-Konten, Netzwerken und Apps muss das Gerät entfernt werden. - Produkte und Dienste für Cybersicherheit nutzen

Ein digitales Sicherheitsprodukt, das alle mit dem Netzwerk verbundenen IoT-Geräte überprüft und ungewöhnliche Vorgänge meldet, ist eine gute Entscheidung. Es gibt aber noch viele weitere Sicherheitslösungen. Vodafone arbeitet beispielsweise mit marktführenden Sicherheitsdienstleistern wie SecurityScorecard und Recorded Future sowie mit Anbietern wie Allot, Kaspersky, Accenture, Lookout, Trend Micro, IBM und Microsoft zusammen, um sich und seine Kunden zu schützen.

Vodafone: Sicher im Smart Home und Smart Building

Cyberkriminalität kann eine große Gefahr für Vermieter und Bewohner sein. Aber die Gefahren sind bekannt und es gibt eine Reihe von Möglichkeiten, wie Smart Homes und Smart Buildings sich schützen lassen. Das fängt bei der Auswahl der richtigen Geräte an, geht über sichere Passwörter und Routereinstellungen und hört schließlich bei Sicherheitslösungen von marktführenden Sicherheitsdienstleistern auf. Vodafone bietet beispielsweise mit Gebäudekonnektivität 4.0 eine anbieter- und technologieneutrale IoT-Plattform, die eine zentrale und flexible Datenspeicherung mit einheitlichen Standards ermöglicht. Gleichzeitig beachten wir das Gebot der Datensparsamkeit bzw. Datenminimierung: Erfasst wird auch nur das, was wirklich notwendig ist. Beherzigen Wohnungsunternehmen dann noch die wichtigsten Schutzmaßnahmen gegen Cyberangriffe, bleibt die automatische Überwachung und Steuerung von Gebäudezustand und Gebäudetechnik im Smart Building auch wirklich sicher.

Referenzen

1 https://nordvpn.com/de/blog/national-privacy-test-deutschland/

2 https://www.tuev-verband.de/index.php?eID=dumpFile&t=f&f=1705&token=ccfdfaa2007c7017e9f9d98b44c14c136aab7ec7

3 https://de.statista.com/statistik/daten/studie/193207/umfrage/finanzielle-schaeden-durch-cyberkriminalitaet-in-deutschland/

4 https://www.tuev-verband.de/index.php?eID=dumpFile&t=f&f=1705&token=ccfdfaa2007c7017e9f9d98b44c14c136aab7ec7

Auch interessant