Machen Sie es Cyberkriminellen möglichst schwer, an die Daten Ihres Unternehmens zu gelangen. Mit den folgenden Tipps sorgen Sie für größtmögliche Sicherheit in Ihrer Cloud.

1. Wählen Sie ein sicheres Passwort

Wenn Sie die üblichen Regeln für sichere Passwörter und die Vorgaben des Anbieters ernst nehmen, ist dies der erste Schritt, um Ihre Datensicherheit zu verbessern.

Achten Sie darauf, dass Sie und Ihre Mitarbeiter:innen sichere Kennwörter erstellen. Lassen Sie sich von der Software regelmäßig daran erinnern lassen, diese Kennwörter zu ändern. Um ein sicheres Passwort zu erstellen, sollten Sie auf eine Kombination aus Buchstaben – sowohl Groß- als auch Kleinbuchstaben –, Zahlen und Sonderzeichen setzen. Kennwörter sollten mindesten 8 Zeichen lang sein und sich nicht auf persönliche Informationen wie Geburtstage beziehen. Machen Sie es niemandem zu leicht, Ihre Zugangsdaten anhand Ihrer Lebensdaten zu erraten.

Zusätzlich zu einem sicheren Passwort können Sie einen Schritt weiter gehen und eine Zwei-Faktor-Authentifizierung als ergänzende Sicherheitsebene hinzufügen. Dadurch kombinieren Sie etwas, das Sie kennen (Ihr Passwort), mit etwas, das Sie besitzen (etwa Ihrem Smartphone, das einen temporären Zugangscode generiert).

2. Halten Sie Ihre Antivirensoftware stets aktuell

Sie haben ein solides Kennwort nebst Zwei-Faktor-Authentifizierung erstellt? Für den Schutz Ihrer Daten ist es außerdem von entscheidender Bedeutung, dass Sie Ihre Antivirensoftware stets aktuell halten. Diese sollte idealerweise einmal am Tag automatisch nach Updates suchen. Es ist jedoch ebenso wichtig, dass Sie das Sicherheitssystem Ihres Computers regelmäßig manuell überprüfen. Nur so stellen Sie sicher, dass Sie gegen zukünftige Virenangriffe weitgehend abgesichert sind. Vergessen Sie darüber hinaus nicht, stets das neueste Update Ihres Betriebssystems auf Ihrem Rechner und Mobilgerät zu installieren. Diese Patches sind für die Sicherheit Ihres digitalen Lebens unerlässlich.

3. Sichern Sie Ihre Daten

Die Wahrscheinlichkeit, dass Ihr Cloud-Anbieter Ihre Daten „verliert“, ist sehr gering. Dennoch besteht die Möglichkeit, dass Menschen Fehler machen oder Kriminelle angreifen. Daher ist es immer eine gute Idee, ein Daten-Back-up zu erstellen.

Eine besonders sichere und elegante Lösung ist die sogenannte Cloud-zu-Cloud-Sicherung - auch Cloud-to-Cloud-Backup (C2C) genannt. Sicherung per C2C bedeutet, dass Sie die Daten aus der Cloud, mit der Sie dauerhaft arbeiten fortlaufend in eine zweite Cloud sichern – idealerweise als identische Datenstruktur und in eine Cloud, die örtlich und logisch von Ihrer Produktiv-Cloud getrennt ist.

So können Sie bei einem Ausfall Ihrer ersten Cloud unterbrechungsfrei mit der zweiten Cloud weiterarbeiten.

4. Speichern Sie persönliche Daten nicht in einer unsicheren Hersteller-Cloud

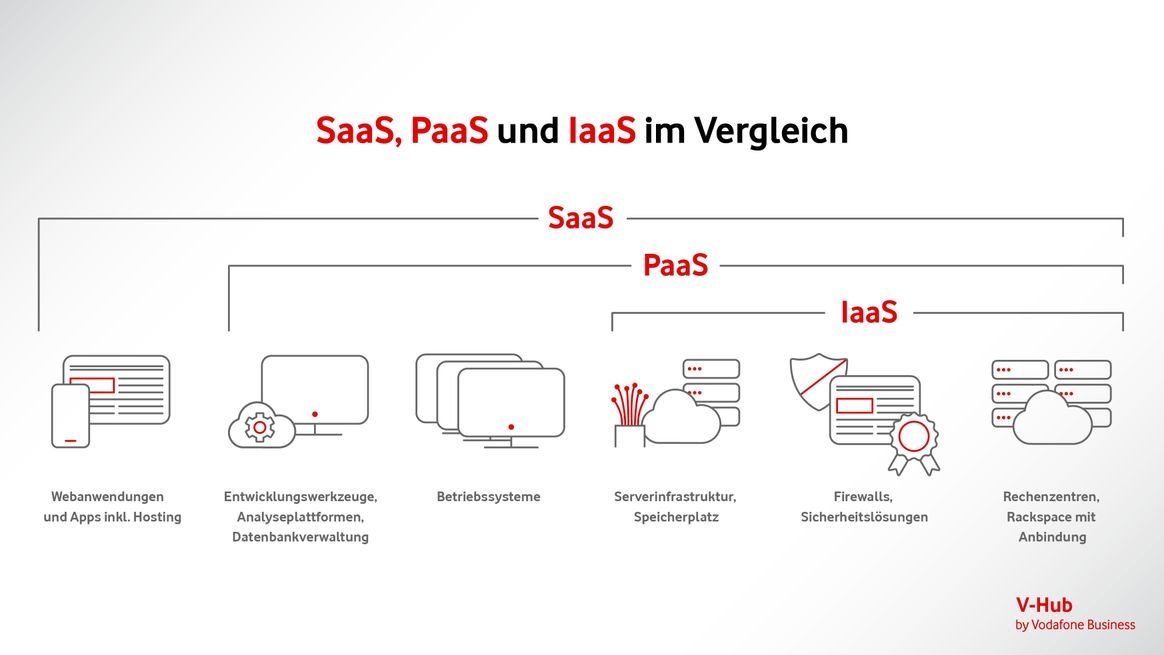

Viele SaaS-basierte Anwendungen sichern heute standardmäßig alle ihre Daten in der Cloud des jeweiligen Softwareherstellers. Doch Vorsicht: Wenn Sie mit einer solchen SaaS-Anwendung persönliche Daten Ihrer Kund:innen oder Mitarbeiter:innen bearbeiten und dann unverschlüsselt in der Hersteller-Cloud in einem sogenannten „unsicheren Drittland“ ablegen, verstoßen Sie damit gegen den europäischen Datenschutz.

Stellen Sie daher sicher, dass alle persönlichen Daten, die Sie mit SaaS-Applikationen verarbeiten, ausschließlich in Ihrer Unternehmenscloud gespeichert werden.

Ergreifen Sie außerdem zusätzliche Maßnahmen, um persönliche Informationen in der Cloud besonders zu schützen, etwa durch eine besonders strikte Beschränkung der Anzahl an Personen, die darauf Zugriff haben und eine Protokollierung jedes Zugriffs auf diese Datenbestände.

5. Verschlüsselung ist unerlässlich

Vertrauen Sie nur auf Cloud-Anbieter, die Ihre Daten verschlüsseln, vorzugsweise sowohl lokal auf Ihrem Computer als auch in der Cloud – dies bietet Ihnen eine zusätzliche Sicherheitsebene.

Wenn Sie vertrauliche Informationen in die Cloud hochladen, müssen Sie diese Daten zunächst selbst verschlüsseln, indem Sie einen Verschlüsselungssoftware-Anbieter wie AxCrypt oder Folder Lock verwenden, der Ihnen einen eindeutigen Schlüssel zur Verfügung stellt.

6. Testen Sie Ihre Sicherheitsmaßnahmen

Kontrollieren Sie regelmäßig, wer auf die Plattformen zugreifen kann, die Ihr Unternehmen verwendet. Stellen Sie außerdem sicher, dass Sie für das Hochladen von Daten in die Cloud verbindliche Regeln festlegen. Schulen Sie Ihre Mitarbeiter:innen regelmäßig zum Thema Cybersicherheit.

Wenn Sie alle hier genannten Maßnahmen getroffen haben, überprüfen Sie Ihr Datenschutzkonzept auch im laufenden Betrieb regelmäßig auf Schwachstellen, beispielsweise durch sogenannte Pentests. So finden Sie heraus, ob alle Sicherheitsrichtlinien sorgfältig und konsequent umgesetzt werden oder ob eventuell sogar neue Sicherheitslücken entstanden sind, die Ihnen bisher noch nicht bekannt waren. Ein Datenschutzkonzept ist ein lebendes Dokument, das Sie auf Basis gesammelter Erfahrungen regelmäßig fortschreiben und weiterentwickeln müssen.